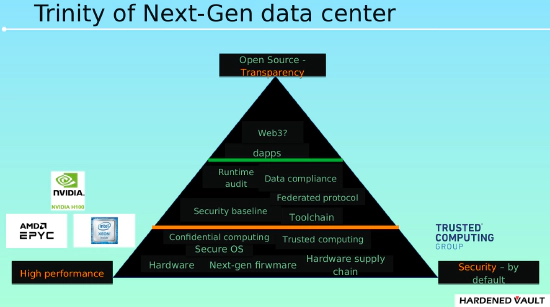

Wie sieht der technische Stack des Next-Gen-Rechenzentrums aus?

Die Dreifaltigkeit von Rechenzentren der nächsten Generation: Hohe Leistung, hohe Sicherheit mit fortschrittlichem Bedrohungsschutz und Transparenz (Open Source).

Enquiry

Erarbeite das Bedrohungsmodell

Wer ist dein Gegner? Skript-Kiddies oder gut finanzierte APT-Gruppen oder nominelle APT-Gruppe ohne bestimmte Fähigkeiten? Benötigen Sie Schutz vor Hardware-/Firmware-Ebene? Nun, es gibt Dutzende von Themen, über die wir Sie diskutieren werden.

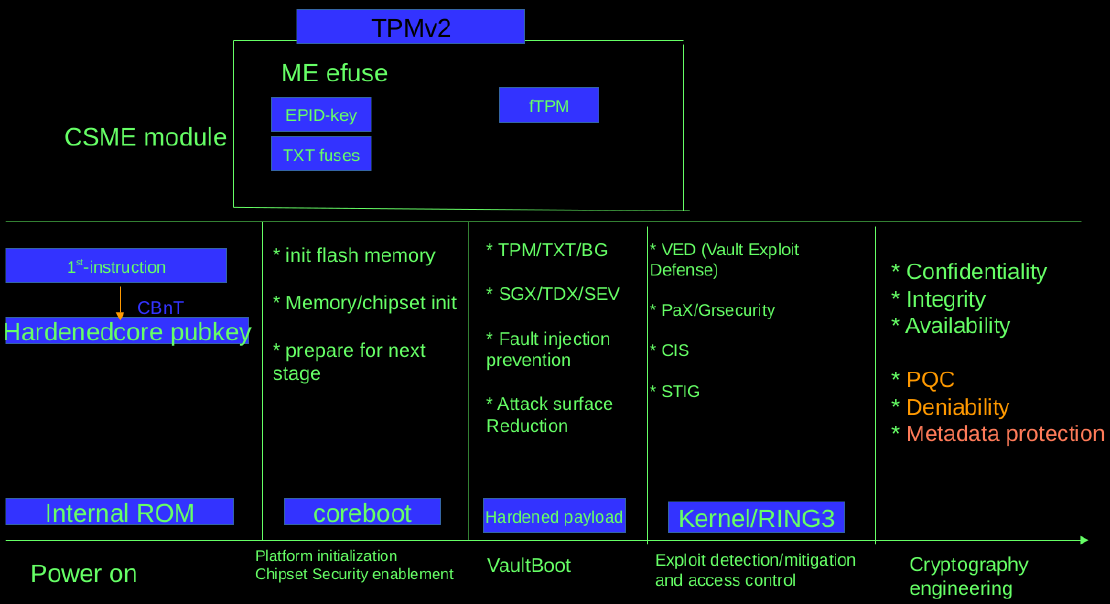

Hardware- und Firmware-Einführung

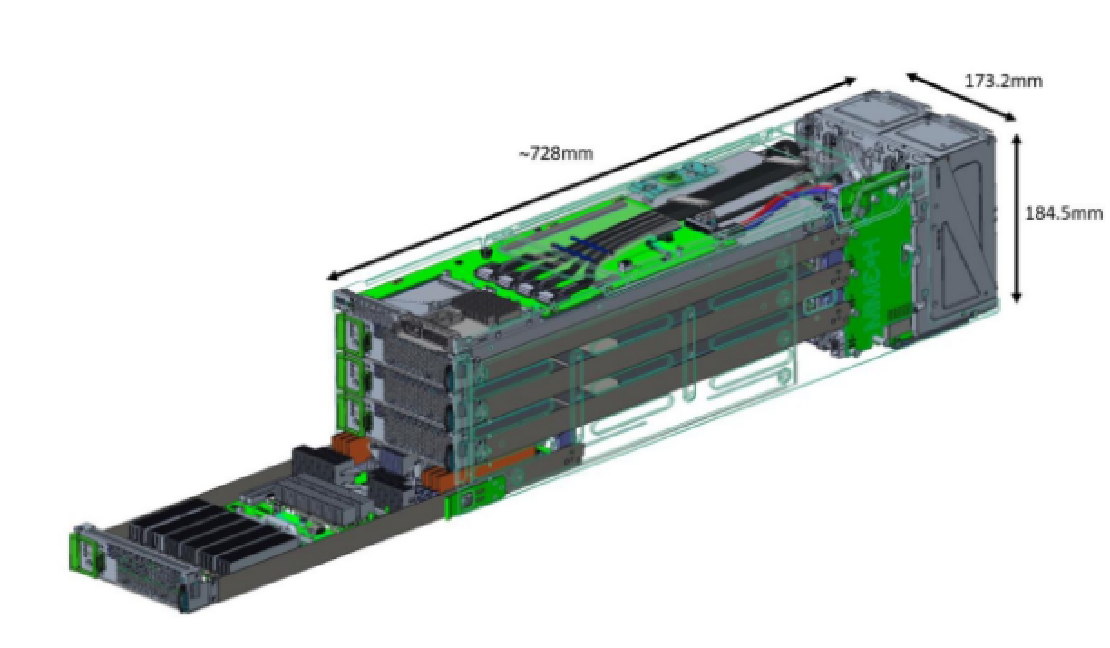

Wählen Sie die Hardwarebasis auf der Grundlage der Anforderung. Wenn Sie sich für Hardware entscheiden, die keine handelsübliche Firmware oder fehlende Komponenten enthält, entwickeln wir sie für Sie, und es liegt an Ihnen zu entscheiden, ob sie in Zukunft Open Source ist.

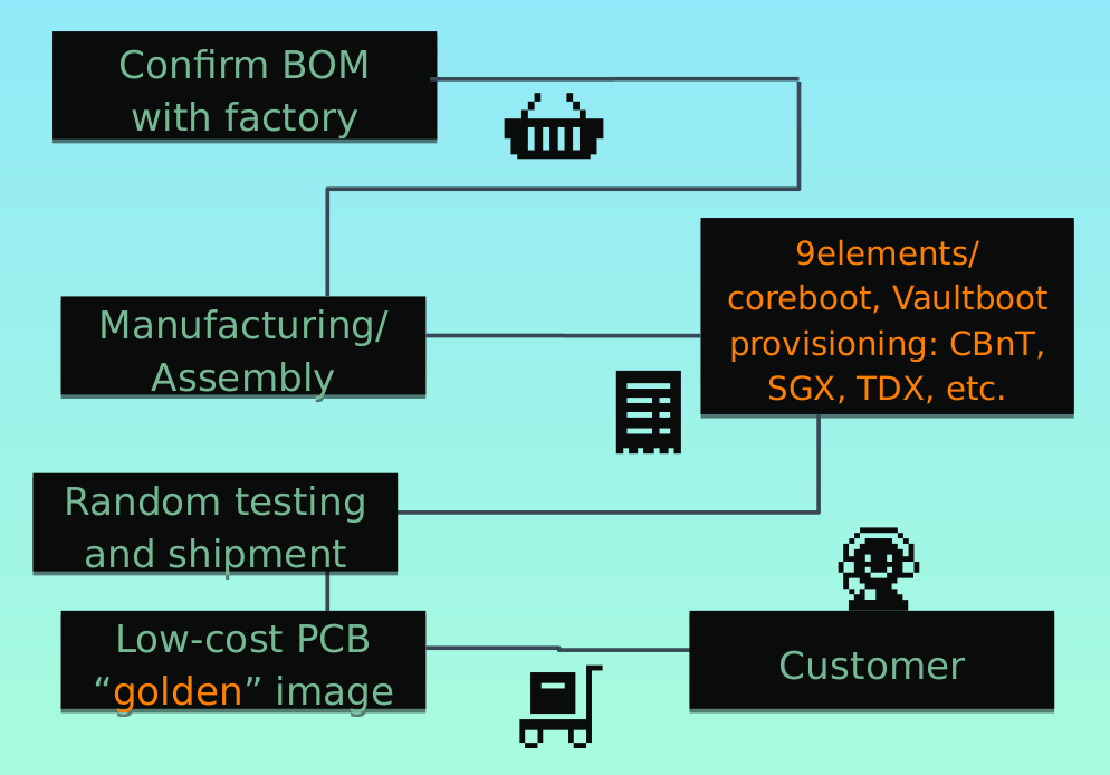

Hardware-Lieferkette

Wir sind nicht für die Hardwareherstellung verantwortlich, aber wir können helfen, wenn Benutzer Probleme mit der Montage und Produktion von Serverhardware haben. Wir können auch effektive Lösungen anbieten, um die gesamte Lieferkette zu schützen.

Endphase: Sicherheitsvorsorge

Wir entwickeln ein Sicherheitsbereitstellungsprogramm für Ihr Rechenzentrum, und in einigen Fällen muss die teilweise Bereitstellung in der Fabrik erfolgen, und selbst dann wird das Rechenzentrum einige Arbeit zu erledigen haben. Sobald die Sicherheitsbereitstellung abgeschlossen ist, erhalten Sie die physischen Knoten mit erweitertem Bedrohungsschutz, die Sie sofort bereitstellen können.